「加三嘻行動哇 Yipee! 成為好友」

【Facebook、Youtube、Twitter、Instagram、Telegram、Line】

日前爆出的「WanaCrypt0r 2.0」勒索軟體主要是針對 Windows 系統的 SMB 445 port 漏洞攻擊,目前已知受影響的系統是 Windows 10 系統以下版本,但究竟有沒有辦法預防被 WanaCrypt0r 2.0 攻擊呢?這裡告訴你!

(更新補充:防火牆關閉 445 port、新增圖片)

可能受影響的系統

WanaCrypt0r 2.0 勒索病毒雖然是主攻 Windows 7、Windows Vista 和 Windows XP 系統,然而它採用的「MS17-010」漏洞也就是利用 Windows SMB、445 port 攻擊,受影響的系統包括:

- Windows XP

- Windows Vista

- Windows 7

- Windows 8

- Windows 8.1

- Windows 10 (1507,1511,1607)

- Windows Server 2008

- Windows 2008 R2

- Windows 2012

- Windows 2012 R2

- Windows RT

針對這個漏洞,Windows 10 系統會自動更新,加上最新的 1703版沒有這個漏洞,所以應該不會中毒;而 Windows XP、 Windows Vista 這兩個系統由於微軟已經不再支援更新,最好的方式就是升級 Windows 10 或換成其他系統;Windows 7 和 Windows 8.1 兩項系統則是可以透過安裝更新檔修復漏洞。

♠ 更新:微軟已破例為 Windows XP / Vista、Windows 8、Windows Server 2003/2008 更新釋出修補專用的安全更新,請參考「Windows XP / Vista / 8 別怕 「WanaCrypt0r 2.0」勒索軟體!微軟釋出修補專用的安全更新」

有辦法偵測有沒有中招嗎?

首先,先來說看看有沒有辦法檢查自己有沒有中毒,目前國外已經有人寫出 script 並上傳 Github 分享:https://github.com/countercept/doublepulsar-detection-script

使用者可以手動下載來偵測看看自己的裝置有沒有危險,但要注意執行前要確認檔案有沒有被偷改過,同時還要確認檔案路徑沒有中文、英文以外的語言,不然會執行錯誤。

File SHA1: CFE2C75D3C1F30C94FE987B21F47E2D1FE3B89FF

File Size: 4,546,012 Bytes

基本上 Windows 7、Windows 8 只要點兩下左鍵點開啟程式就可以了;Windows XP 無法連點兩下左鍵執行偵測,必須自己輸入 IP;Windows Vista 系統必須透過另一台可連結到 Vista 的電腦執行,並手動輸入 IP:

- 有安裝更新檔或是沒被攻擊的話,就會顯示「No presence of DOUBLEPULSAR SMB implant」。

- 被攻擊成功正在加密、在潛伏期、或已經獲釋就會顯示「DOUBLEPULSAR SMB IMPLANT DETECTED!!!」

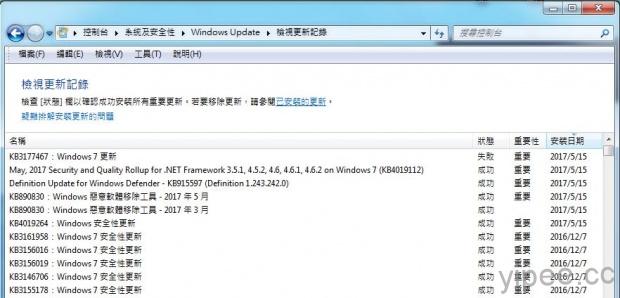

Windows 7、Windows 8.1 的更新檔是什麼?怎麼自保?

想要修復 MS17-010 漏洞,必須安裝 KB4012215(Win 7) 或 KB4012216(Win 8.1) 等更新。

若你開機後很幸運還沒事的話,請打開「更新紀錄」檢查看看你的更新內容是否有以下幾個更新檔:

控制台 > Windows Update > 檢視更新紀錄

- 3月安全性更新號碼

Windows 7 : KB4012215

Windows 8.1:KB4012216 - 4月安全性更新號碼

Windows 7 : KB4015549

Windows 8.1:KB4015550 - 5月安全性更新號碼

Windows 7: KB4019264

Windows 8.1:KB4019215

這些更新號碼裡只要確認有其中一項就可以了,5 月會包含 3 月的更新。如果你沒有安裝這些系統更新檔,這裡提供微軟官方更新下載連結,只是…最近下載的人很多,所以速度可能會有點慢。此外,更新前,請先關閉 SMB 1.0/CIFS 檔案共用支援。

♠ 補充說明:由於下載的人很多,等候完成可能要花不少時間,雖然網路上有許多熱心網友提供分流下載點,但在這病毒猖獗的時刻,為了安全起見,建議使用者還是要花多一點耐心使用微軟官方提供的下載點。

有手動預防辦法嗎?

(1)修改登錄檔、關閉 SMB

除了透過程式偵測、安裝更新檔可以避免 WanaCrypt0r 2.0 勒索軟體的攻擊之外,也可以利用系統管理員手動預防方式:

Windows 8、Windows 10:

(1)開啟 command 提示視窗,執行 powershell,按右鍵執行「系統管理員」。

(2)執行 set-ExecutionPolicy Unrestricted,輸入 Y

(3)執行 set-SmbServerConfiguration -EnableSMB1Protocol $false

(4)接著會顯示 SMB Server Configuration 確認提示、輸入 Y 或按 Enter 也可以。

(5)輸入指令 get-SmbServerConfiguration | Select EnableSMB1Protocol, EnableSMB2Protocol 進行檢查,當 SMB1 顯示 False 就代表成功關閉 SMB1 服務。

(6)最後,把電腦重新開機就完成了。

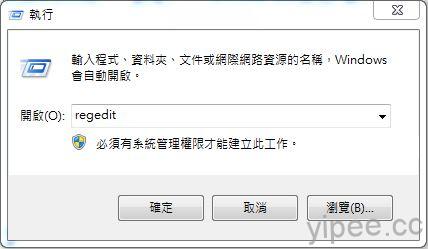

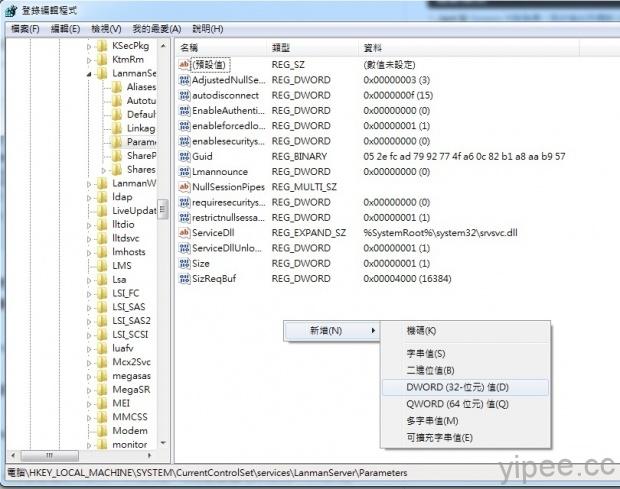

Windows 7/2008:

(1)點選「開始」、「執行」,輸入 regedit。

(2)開啟路徑:「HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters」在空白處按右鍵「新增」、 「DWORD (32 位元)值」輸入「SMB1」數值為「0」。

(3)把電腦重新開機。

Windows XP:

至於 Windows XP 設定,必須先關閉網路連線內容的 File and Printer Sharing for Microsoft Networks

(1)點選「開始」 進入「設定」,選擇「控制台」裡的「網路連線」。

(2)點擊「區域連線」及對外連線,按右鍵選擇「內容」。

(3)取消「File and Printer Sharing for Microsoft Networks」旁邊的勾勾。

(4)最後將電腦重新開機就可以了。

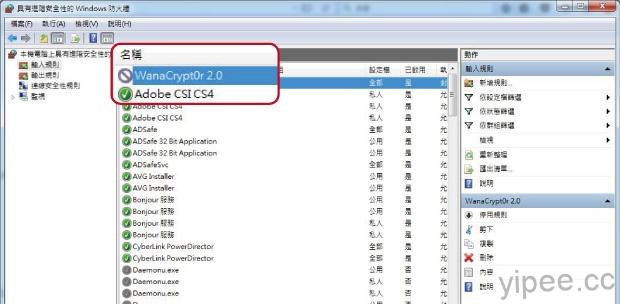

(2)從控制台的防火牆關閉 445 Port(連接埠)

在本文一開始就已經指出被 WanaCrypt0r 攻擊的電腦有兩個重點:一個是「有開放 445 port 的主機」、一個是「利用 SMB 遠端執行代碼漏洞」,在前面已經先教大家如何修改登錄檔、關閉 SMB,這裡就是要教如何關閉 445 Port(連接埠),這裡以 Windows 7 系統進行示範。

(1)開啟控制台,打開「系統及安全性」。

(2)開啟「Windows 防火牆」。

(3)在防火牆「進階設定」裡,先按「輸入規則」,再選擇「新增規則」。

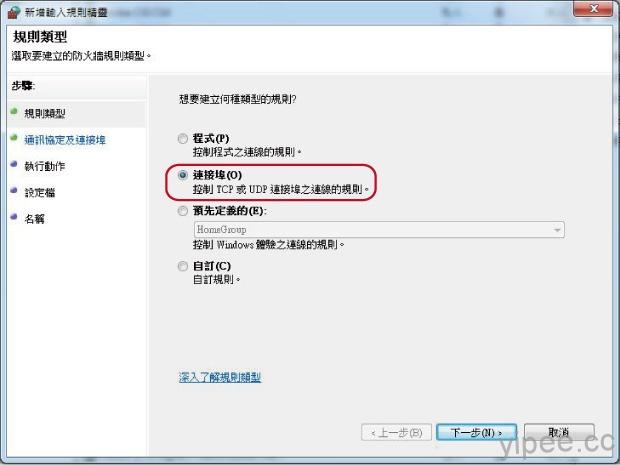

(4)選擇「連接埠」,再按「下一步」。

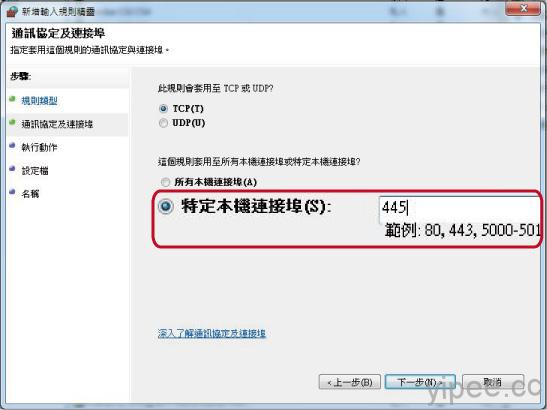

(5)點選「TCP」並在「特定本機連接埠」輸入「445」,進入「下一步」。

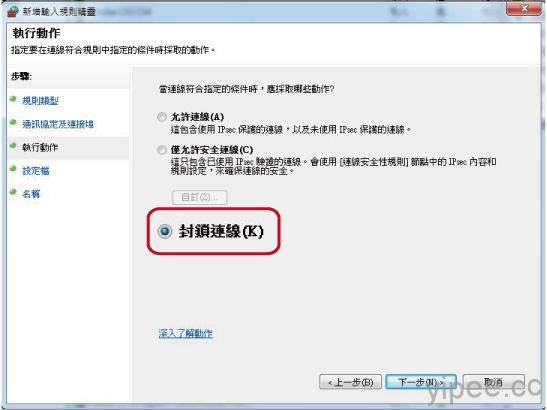

(6)點選「封鎖連線」再進行「下一步」。

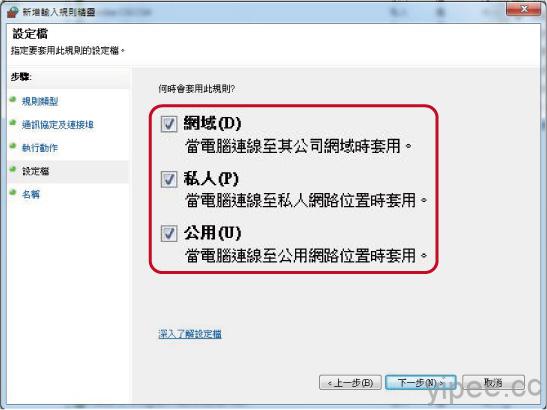

(7)不管是「網域」、「私人」或「公用」全都勾選套用封鎖規則,再按「下一步」。

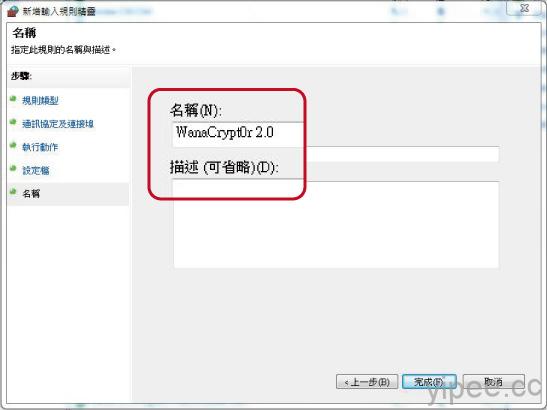

(8)幫這個封鎖規則取名字,為了更快辨別,這裡選擇的是輸入的名稱是「WanaCrypt0r 2.0」,最後才是「完成」。

(9)完成後,在輸入規則裡,就會看到剛剛設定禁用關閉 445 連接埠的名稱,這樣就完成了。

雖然有這些預防方式,但這一切都只能算是救急,若真的要預防被勒索軟體攻擊,最好的方法除了定時更新微軟系統更新檔之外,你也可以升級成 Windows 10 系統或是改用 Mac OS 或 Linux OS 其他電腦作業系統來擺脫這種清況。

相關文章,請參考:

- WanaCrypt0r 2.0 勒索病毒攻陷 Windows 系統,台灣受害名列前茅

- macOS 小心了!知名影片轉檔軟體 HandBrake 被駭,安裝可能被裝木馬!

- 釣魚新招,惡意程式偽造 Google Docs 駭入信箱!

- 資安公司透露多款商用機器人不安全,潛藏駭客入侵危機!

- AV-TEST 公佈 2017 年 Windows 7 資安防毒軟體排行榜

- 勒索軟體 CryptMix 也做善事?部分贖金將捐給兒童慈善機構!

|

|