「加三嘻行動哇 Yipee! 成為好友」

【Facebook、Youtube、Twitter、Instagram、Telegram、Line】

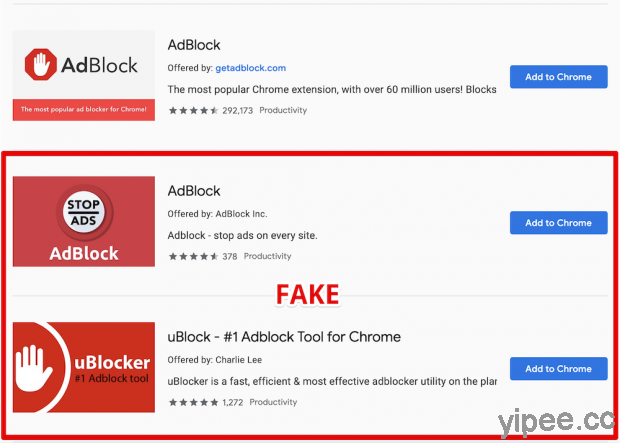

資安公司 AdGuard 發布新聞稿指出有惡意程式冒充知名 Chrome 擴充工具 AdBlock 和 uBlock 廣告封鎖工具,這惡意程式雖然具有廣告封鎖能力,但一段時間會自動啟動 Cookie stuffing 廣告欺詐,導致全球有逾 300 個網站受害,損失金額難以估計。

AdGuard 資料指出,冒充的 AdBlock 和 uBlock 擴充外掛下載次都超過 80萬餘次,而且評價達 4.5 顆星以上。

研究發現,這兩個冒充外掛以真正的 AdBlock 程式碼為基礎進行開發,也具有封鎖廣告功能,但安裝約 55 個小時後,這兩個擴展工具就會出現異常,除了攔截廣告之外,它還會向外部伺服器發送資料,進行 Cookie stuffing 廣告詐欺。

所謂的 Cookie Stuffing 技術(簡稱 CS 技術)是一種聯盟行銷技術,使用者從訪問的網站取得特定 Cookie,當使用者去一些特定的網站購物時,購物網站就會給付佣金給使用者取得 Cookie 的網站。

據統計,microsoft.com、linkedin.com、aliexpress.com、booking.com …等逾 300 個網站都成為受害者,損失金額難以估計。

此外,AdGuard 還發現這兩個冒充擴充外掛具有自我保護機制,當它檢測到開發人員工具開啟時,就會立即停止所有可疑活動。

慶幸的是公布資料後,Google 已經將假的 AdBlock 和 uBlock 擴充外掛從 Chrome Web Store 移除,已被下載的冒牌外掛也已經被關閉。

但是… AdGuard 指出這已經不是 Chrome 擴充工具第一起冒牌外掛,也呼籲 Google 應該執行 Chrome 網上應用店政策,保護使用者安全。

延伸閱讀:

Check Point 揭露駭客偽裝成電信業者傳送釣魚訊息,誘騙 Android 手機使用者接受惡意設置

Android 使用者快刪!下載超過 1 億次的「CamScanner」暗藏惡意程式

圖片及資料來源:Adguard

|

|